Política de seguridad de la información

1. Objetivos y misión de la empresa

El propósito de esta Política es establecer las directrices de alto nivel para definir, desarrollar y mantener nuestro Sistema de Gestión de Seguridad de la Información (en lo sucesivo, el SGSI). Determina objetivos, principios y reglas básicas para la gestión de la seguridad de la información en la empresa UNIVERSITAS XXI Soluciones y Tecnología para la Universidad (en lo sucesivo, LA EMPRESA). Aplica a las sedes de ESPAÑA y de COLOMBIA, que utilizarán el mismo SGSI, atendiendo exclusivamente aspectos diferenciales de carácter formal, como la normativa aplicable, o bien justificados por fuerza mayor.

El ejercicio de las funciones de máximo nivel para desarrollar estos objetivos corresponde a la Dirección de Tecnología y Estandarización, por delegación de funciones del Comité de Dirección de LA EMPRESA.

El desarrollo de esta Política de Seguridad queda encuadrado de forma natural en los objetivos y misión de LA EMPRESA, que emanan de la Política de Calidad aprobada por la Dirección General.

En definitiva:

Compromiso de la Dirección

Esta política establece el compromiso de la dirección para:

- Desarrollar y mantener un Sistema de Gestión de Seguridad de la Información que regule ordenadamente las necesidades de LA EMPRESA, de sus clientes y las relaciones con proveedores, en esta materia, asegurando el cumplimiento de la legislación vigente y aplicando las normas y directrices de los correspondientes organismos reguladores.

- Asegurar los recursos materiales y humanos necesarios para lograrlo.

- En definitiva, considerar las necesidades y expectativas de nuestros grupos de interés que informan el direccionamiento estratégico de la empresa.

2. Alcance

2.1. Definición del alcance

Esta política se aplica a los sistemas de información que dan soporte a las actividades de servicios gestionados on-premise, servicios SaaS, y servicios de mantenimiento y soporte, desarrollo e implantación del ERP universitario UNIVERSITAS XXI.

2.2. Detalle del alcance

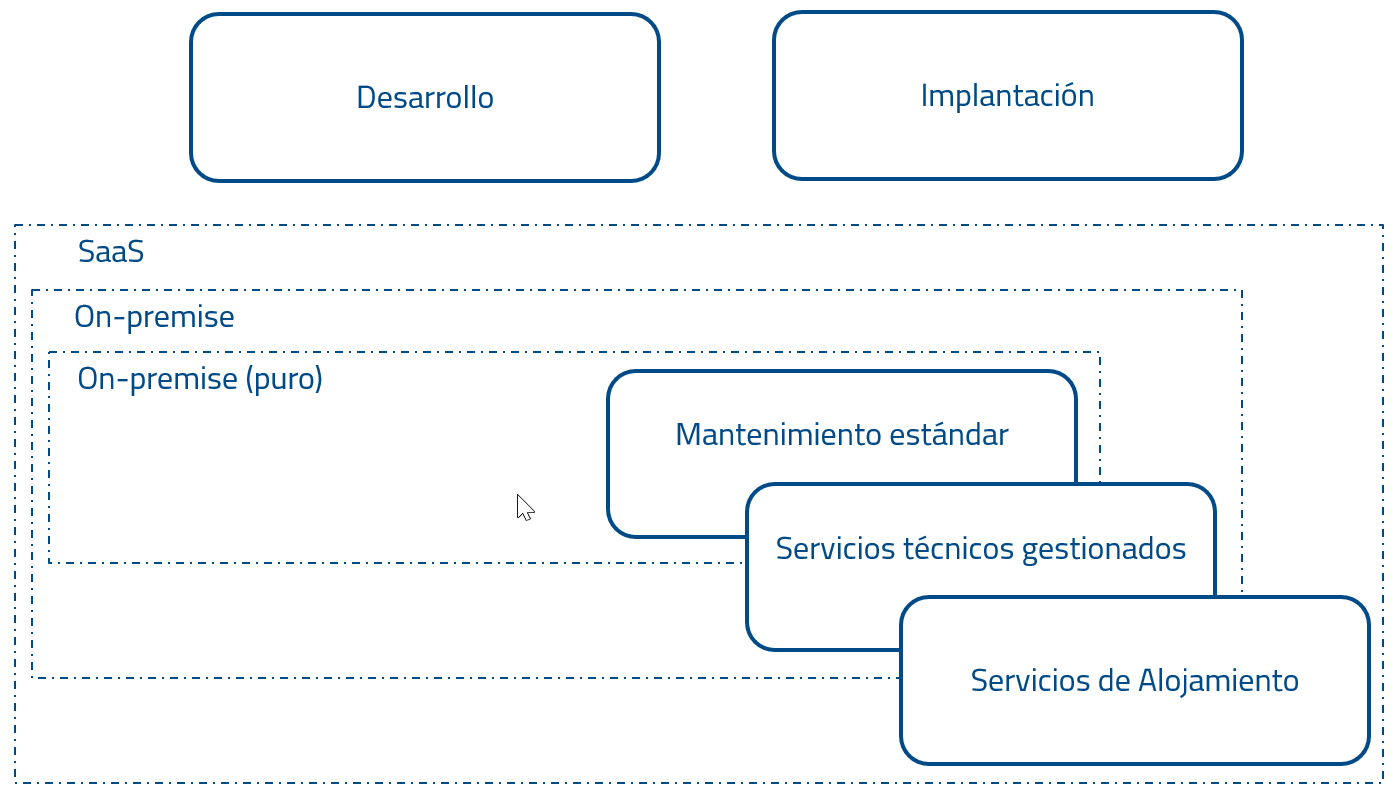

De acuerdo con el punto anterior el alcance considera todos los productos y servicios que LA EMPRESA ofrece a sus clientes. En definitiva, incluye:

- Los servicios de desarrollo de los productos que integran el ERP UNIVERSITAS XXI que son resultado de todo el ciclo de vida de desarrollo del producto, en continua evolución.

- Los servicios de implantación de esos productos en los clientes, que se ejecutan al amparo de contratos de implantación.

- Los servicios de mantenimiento estándar de los productos implantados considerados en los contratos de mantenimiento, incluyendo el mantenimiento correctivo, el mantenimiento evolutivo y la adecuación normativa que se integran en el ciclo de vida de desarrollo del producto, y todas las modalidades de atención a los clientes, incluyendo asistencias, la gestión de incidencias conducentes o no a la identificación de bugs en los productos, y las solicitudes de prestación de servicios de carácter funcional o tecnológico, complementarios a esos contratos pero orientados al mismo propósito de atención al cliente.

- Los servicios de administración técnica asociados a contratos específicos, de servicios técnicos gestionados por LA EMPRESA, o integrados en los contratos de mantenimiento globales. Articulan el servicio on-premise indicado en el apartado 2.1, que incrementa el nivel del servicio sobre el mantenimiento estándar descrito en punto 3 anterior.

- Los servicios de alojamiento de la infraestructura tecnológica de UNIVERSITAS XXI delegado a LA EMPRESA por sus clientes, que se articula con empresas de alojamiento especializadas. Articulan el servicio SaaS indicado en el apartado 2.1 que incrementa el nivel del servicio on-premise descrito en punto 4 anterior.

El siguiente diagrama refleja el carácter incremental de los servicios que se prestan a los clientes.

El sistema de seguridad considera, además:

- toda la actividad de protección de datos personales directamente relacionada con la actividad productiva o asociada a la actividad de gestión interna, ya que comparten medidas de seguridad aplicadas con criterios homogéneos, incluyendo toda la supervisión de contratos con clientes y con empresas proveedoras, que es competencia de la Secretaría General. No obstante, el alcance de las normas certificables, que se detallan en anexo, se limita a los cinco servicios a clientes, ya detallados.

- la protección del perfil del contratante en cumplimiento de la Ley Contratos del Sector Público, según se indica en el apartado 5.

Con independencia de futuras ampliaciones de este alcance, se excluye actualmente la actividad de gestión interna que realizan las siguientes áreas de LA EMPRESA, salvo por lo que afecta a protección de datos de carácter personal.

- Recursos Humanos.

- Asuntos Generales.

- Finanzas.

- Marketing y Comunicación.

- UX.

3. Terminología

Para la adecuada comprensión de esta política son especialmente relevantes los siguientes términos básicos sobre seguridad de la información:

- Confidencialidad: característica de la información por la cual solo está disponible para personas o sistemas autorizados.

- Integridad: característica de la información por la cual solo es modificada por personas o sistemas autorizados y de una forma permitida.

- Disponibilidad: característica de la información por la cual solo pueden acceder las personas autorizadas cuando sea necesario.

- Seguridad de la información: es la preservación de la confidencialidad, integridad y disponibilidad de la información.

- Sistema de gestión de seguridad de la información: parte de los procesos generales de gestión que se encarga de planificar, implementar, mantener, revisar y mejorar la seguridad de la información.

Para el desarrollo de esta política se utilizarán preferentemente los conceptos y términos utilizados en las normas certificables, matizados y/o ampliados en un glosario de términos, que se mantendrá a estos efectos, cuando resulte necesario para facilitar su comprensión.

4. Introducción

LA EMPRESA depende de los sistemas TIC (Tecnologías de la Información y Comunicaciones) para alcanzar sus objetivos. Estos sistemas deben ser administrados con diligencia, tomando las medidas adecuadas para protegerlos frente a daños accidentales o deliberados que puedan afectar a la disponibilidad, integridad o confidencialidad de la información tratada o servicios prestados.

El objetivo de la seguridad de la información es garantizar la calidad de la información y la prestación continuada de los servicios, actuando preventivamente, supervisando la actividad diaria y reaccionando con presteza a los incidentes.

Los sistemas TIC deben estar protegidos contra amenazas de rápida evolución con potencial para incidir en la confidencialidad, integridad, disponibilidad, uso previsto y valor de la información y los servicios. Para defenderse de estas amenazas, se requiere una estrategia que se adapte a los cambios en las condiciones del entorno para garantizar la prestación continua de los servicios. Esto implica que las distintas áreas de LA EMPRESA (áreas en lo sucesivo) deben aplicar las medidas mínimas de seguridad exigidas por las normas certificables, así como realizar un seguimiento continuo de los niveles de prestación de los servicios, seguir y analizar las vulnerabilidades reportadas, y preparar una respuesta efectiva a los incidentes para garantizar la continuidad de los servicios prestados.

Las diferentes áreas deben cerciorarse de que la seguridad TIC es una parte integral de cada etapa del ciclo de vida del sistema, desde su concepción hasta su retirada de servicio, pasando por las decisiones de desarrollo o adquisición y las actividades de explotación. Los requisitos de seguridad y las necesidades de financiación deben ser identificados e incluidos en la planificación, en la solicitud de ofertas, y en pliegos de licitación para proyectos de TIC.Las áreas deben estar preparadas para prevenir, detectar, reaccionar y recuperarse de incidentes. A estos efectos, según detallan los siguientes apartados, se tendrá especialmente presente el Artículo 7 del ENS, sin perjuicio de otros requisitos considerados en otras normas certificables. En la medida de lo posible dichas actividades se centralizarán y ejecutarán con criterios homogéneos para cobertura a todas las áreas.

4.1. Prevención

Las áreas deben evitar, o al menos prevenir en la medida de lo posible, que la información o los servicios se vean perjudicados por incidentes de seguridad. Para ello deben implementar las medidas mínimas de seguridad determinadas por el ENS, así como cualquier control adicional identificado a través de una evaluación de amenazas y riesgos. Estos controles, y los roles y responsabilidades de seguridad de todo el personal, deben estar claramente definidos y documentados.

Para garantizar el cumplimiento de la política, las áreas deben:

- Autorizar los sistemas antes de entrar en operación.

- Evaluar regularmente la seguridad, incluyendo evaluaciones de los cambios de configuración realizados de forma rutinaria.

- Solicitar la revisión periódica por parte de terceras personas o entidades con el fin de obtener una evaluación independiente.

4.2. Detección

Dado que los servicios se pueden degradar rápidamente debido a incidentes, que van desde una simple desaceleración hasta su detección, los servicios deben monitorizar la operación de manera continua para detectar anomalías en los niveles de prestación de los servicios. A estos efectos se atenderán las previsiones de las normas certificables a efectos de monitorización, especialmente de líneas de defensa, y de reevaluación y auditorías periódicas. Se establecerán mecanismos de detección, análisis y reporte que lleguen a las personas responsables regularmente y cuando se produce una desviación significativa de los parámetros que se hayan preestablecido como normales.

4.3. Repuesta y recuperación

Las áreas deben:

- Establecer mecanismos para responder eficazmente a los incidentes de seguridad.

- Designar un punto de contacto para las comunicaciones con respecto a incidentes detectados en otras áreas o en otros organismos (clientes, empresas proveedoras, etc.)

- Establecer protocolos para el intercambio de información relacionada con el incidente. Esto incluye comunicaciones, en ambos sentidos, con los Equipos de Respuesta a Emergencias (CERT).

- Desarrollar planes de continuidad de los sistemas TIC como parte de su plan general de continuidad de negocio y actividades de recuperación, para garantizar la disponibilidad de los servicios críticos, y la conservación de información.

5. Marco normativo

5.1. Marco normativo en la sede de España

Las leyes, reglamentos, y otra normativa, nacional o internacional, a la que la entidad está sujeta es la siguiente:

- Ley Orgánica 10/1995, de 23 de noviembre, del Código Penal.

- Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales.

- Ley 34/2002, de 11 de julio, de servicios de la sociedad de la información y de comercio electrónico (LSSI).

- Ley 59/2003, de 19 de diciembre, de firma electrónica.

- Real Decreto Legislativo 1/1996, de 12 de abril, Ley de Propiedad Intelectual.

- Real Decreto 311/2022, de 3 de mayo, por el que se regula el Esquema Nacional de Seguridad; de acuerdo con sus disposiciones transitorias:

- Deroga el Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica

- Deroga el Real Decreto 951/2015, de 23 de octubre, de modificación del Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica.

- Reglamento (UE) 2016/679 del Parlamento Europeo y del Consejo, de 27 de abril de 2016, relativo a la protección de las personas físicas en lo que respecta al tratamiento de datos personales y a la libre circulación de estos datos y por el que se deroga la Directiva 95/46/CE (Reglamento general de protección de datos).

Además, el carácter jurídico de LA EMPRESA como entidad de derecho privado vinculada o dependiente de las Administraciones Públicas, y su catalogación como empresa proveedora de servicios digitales, contempla la aplicación de las siguientes normas:

- Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las Administraciones Públicas.

- Ley 40/2015, de 1 de octubre, de Régimen Jurídico del Sector Público.

- Ley 9/2017, de 8 de noviembre, de Contratos del Sector Público, por la que se transponen al ordenamiento jurídico español las Directivas del Parlamento Europeo y del Consejo 2014/23/UE y 2014/24/UE, de 26 de febrero de 2014.

- Real Decreto-ley 12/2018, de 7 de septiembre, de seguridad de las redes y sistemas de información, y su desarrollo reglamentario según Real Decreto 43/2021, de 26 de enero, por el que se desarrolla el Real Decreto-ley 12/2018, de 7 de septiembre, de seguridad de las redes y sistemas de información.

Asimismo, se tendrá en consideración la Guía CCN-STIC-830, sobre el Ámbito de aplicación del Esquema nacional de seguridad y las instrucciones técnicas de seguridad emanadas del ENS (artículo 39)

5.2. Marco normativo en la sede de Colombia

Las leyes, reglamentos, y otra normativa, nacional o internacional, a la que la entidad está sujeta es la siguiente:

- Protección de datos personales.

- Ley 1581 de 2012.

- Decreto 1377 de 2013 reglamente la Ley 1581.

- Firma electrónica.

- Ley 527 de 1999 del 18 de agosto de 1999.

- Decreto 1747 de 2000, por el cual se reglamenta parcialmente la Ley 527 de 1999.

- Decreto 2364 DE 2012: Por medio del cual se reglamenta el artículo 7° de la Ley 527 de 1999, sobre la firma electrónica y se dictan otras disposiciones.

- Tecnologías de la información.

- Ley 1341 de 2009 Se definen principios y conceptos sobre la sociedad de la información y la organización de las TI y Comunicaciones TIC.

- Teletrabajo.

- Ley 1221 de 2008.

6. Organización de la seguridad

La organización de seguridad en LA EMPRESA se articula a través de los siguientes roles principales, que ejercen sus funciones coordinados a través de la Dirección de Seguridad (ver más adelante).

Los criterios organizativos que se detallan a continuación aplican tanto a la Sede España como a la Sede Bogotá. Se articularán de forma homogénea, sin menoscabo de sus diferencias organizativas en otros ámbitos, asegurando la coordinación a efectos de cumplimiento y evitando siempre interferencias de seguridad entre las sedes.

6.1. ROLES PRINCIPALES

- Responsable de la Información, que tiene la potestad de establecer los requisitos de la información en materia de seguridad, en el contexto de los sistemas de información de LA EMPRESA y los propuestos a los clientes para los sistemas de información de los productos UNIVERSITAS XXI.

- Responsable del Servicio, que tiene la potestad de establecer los requisitos de seguridad de los servicios que manejan la información, en el contexto de los sistemas de información de LA EMPRESA y los propuestos a los clientes para los sistemas de información de los productos UNIVERSITAS XXI.

- Responsable de la Seguridad de la Información, que promueve las decisiones a adoptar para satisfacer los requisitos de seguridad de la información y de los servicios. En el contexto de la organización de la empresa, impulsa la toma de decisiones y la ejecución de las actuaciones correspondientes, atendiendo a la gestión de riesgos. Vela por la adecuada documentación del SGSI y supervisa la disponibilidad de evidencias para evaluar su aplicación. Atiende las principales necesidades de gestión de la seguridad, promoviendo la coordinación en el día a día entre las distintas áreas de LA EMPRESA, y con personas o entidades externas cuando fuera necesario. Asiste a la Dirección de Tecnología y Estandarización para articular los objetivos de seguridad de la EMPRESA.

- Responsable del Sistema, que se encarga de asegurar que es posible la adecuada explotación de los servicios y sistemas de información. Atiende especialmente la disponibilidad de los sistemas desde la perspectiva TIC, en las condiciones de seguridad establecidas en LA EMPRESA que atienden el resto de dimensiones de seguridad. Delega por lo general en el Administrador o Administradora de la Seguridad del Sistema actividades de implantación, instalación y configuración y de operación diaria en el ámbito de las TIC.

- Administrador o Administradora de la Seguridad del Sistema, que actúa por delegación de la persona que ejerce como Responsable del Sistema en las condiciones indicadas. Estará asistido por otras personas administradoras y operadoras de sistemas o herramientas específicas, con independencia del área de la empresa a la que correspondan esas funciones de administración u operación TIC. Para lograr la coordinación necesaria estará igualmente asistido por la Dirección de Seguridad, en general, y por la persona Responsable de la Seguridad de la Información, en particular.

- Delegado o Delegada de Protección de Datos, que atiende la protección de datos de carácter personal, tanto desde el punto de vista de la protección como desde el punto de vista del cumplimiento normativo.

Los roles indicados se adecuarán en lo posible a las recomendaciones establecidas en las normas certificables y en otras normas, nacionales o internacionales. No obstante, siempre se adecuarán a las necesidades y a la estructura organizativa de LA EMPRESA.

Organizados en los comités que se describen en el siguiente apartado, el personal designado para ejercer estos roles atenderá las necesidades en materia de seguridad de la información tanto en el día a día como en el medio y el largo plazo. Prestarán especial atención a las necesidades de coordinación, dado el carácter eminentemente transversal de los objetivos de seguridad.

6.2. Comités: dirección de seguridad y comité de seguridad de la información

Tanto la Sede España como la Sede Colombia establecerán los siguientes comités para asegurar la gobernanza en materia de seguridad.

La Dirección de Seguridad atenderá las necesidades principales en el día a día e impulsará la actividad de la empresa en esta materia en el corto, medio y largo plazo. Su propósito principal es la toma de decisiones de forma colegiada, la dirección del Comité de Seguridad y la actuación solidaria de sus integrantes ante eventuales ausencias, evitando retrasos en la gestión. Aplican las siguientes consideraciones:

- Se compone de los roles principales antes indicados.

- Está liderada por la Dirección de Tecnología y Estandarización, que pertenece al Comité de Dirección de LA EMPRESA y asume la máxima responsabilidad en materia de seguridad de la información, entre otras. Delega funciones de seguridad, tanto en la Sede España como la Sede Bogotá, atendiendo a las consideraciones de esta política.

- La Dirección del Área de Servicios Técnicos y la Dirección de Calidad formarán parte de la Dirección de Seguridad en razón de las funciones naturales que desempeñan, relacionadas con la seguridad de la información, según se detalla a continuación para el Comité de Seguridad de la Información. Delegan funciones en el personal homólogo en la Sede Bogotá.

- De forma similar se establecerá el desempeño homólogo en ambas sedes para los roles de Delegado o Delegada de Protección de Datos y de Responsable de la Seguridad de la Información.

- Sus integrantes mantendrán sesiones de trabajo frecuentes, por ejemplo, semanales, aunque siempre adecuadas a las necesidades del momento y con participación adecuada a los asuntos a tratar. La participación del Delegado o Delegada de Protección de Datos se limitará a las sesiones que lo requieran.

La coordinación de la seguridad entre sedes se articulará a través de sus direcciones de seguridad, mediante sesiones ordinarias o extraordinarias. Para ello, se atenderán especialmente las directrices de la Dirección de Tecnología y Estandarización que resulten de iniciativas tratadas en las sesiones de los distintos comités de dirección internacional. En cualquier caso, corresponde a las personas que ejercen como Responsables de la Seguridad de la Información de ambas sedes, completar dichas iniciativas para asegurar la coordinación y el cumplimiento de esta política, al menos a través de dos sesiones ordinarias en un año, especialmente si no se hubieran articulado sesiones extraordinarias. A este nivel de coordinación se decidirá sobre la conveniencia de realizar sesiones extraordinarias conjuntas de los respectivos Comités de Seguridad, de acuerdo con sus funciones que se detallan a continuación.

El Comité de Seguridad de la Información, en cada sede, se constituye como órgano colegiado de LA EMPRESA con el especial propósito de difundir y coordinar la seguridad a través de toda la organización, especialmente en el medio y largo plazo. Estará compuesto por las personas integrantes de la Dirección de Seguridad y por personal delegado en representación de todas las áreas que estructuran el organigrama de la organización, aplicando los siguientes criterios de representación:

- Una misma persona podrá actuar como Responsable de la Información y el Responsable del Servicio. La responsabilidad natural corresponde a la Dirección de Tecnología y Estandarización. Sus funciones podrán delegarse parcialmente, sin perjuicio de su responsabilidad global, atendiendo a la estructura organizativa de LA EMPRESA y considerando las distintas áreas de producción responsables de productos y/o servicios dirigidos a los clientes. Deben considerarse también las áreas Calidad, DevOps y Soporte que son responsables de información y de servicios de uso interno, y de actividades de administración de sistemas y herramientas directamente implicados en la actividad productiva. Las personas delegadas se integrarán en el Comité de Seguridad.

- El Delegado o Delegada de Protección de Datos podrá representar a todas las áreas transversales responsables de servicios internos de carácter más administrativo, cuya implicación en el alcance del SGSI se centra principalmente en la protección de datos de carácter personal. Representa igualmente a la Secretaría General por lo que corresponde a las funciones de supervisión jurídica de contratos con clientes y empresas proveedoras, y a las funciones que corresponden al Órgano de Cumplimiento Normativo que supervisa, entre otras normas, el cumplimiento de la normativa de seguridad, en las condiciones que indica el apartado 11.

- La Dirección del Área de Servicios Técnicos, en la sede España, y su homóloga la Jefatura de Equipo de Servicios Técnicos, en la Sede Colombia, atenderán el rol Responsable del Sistema. Les corresponde la eventual delegación en el rol de Administrador o Administradora de la Seguridad del Sistema.

- La Dirección de Calidad asistirá a quien ejerce como Responsable del Sistema, en razón de su responsabilidad sobre la administración y operación TIC de activos que gestiona el área (Calidad y DevOps). Por el mismo motivo colaborará igualmente en la coordinación de las funciones que tiene encomendadas el Administrador o la Administradora de la Seguridad del Sistema, en las mismas condiciones ya indicadas en el apartado 6.1.

Los criterios de delegación y representación deberán ajustarse en esta política, si procede, cuando LA EMPRESA determine cambios en su estructura o ante modificaciones en el alcance del SGSI.

Cada Comité de Seguridad determinará su régimen de sesiones ordinarias, en general menos frecuentes que las correspondientes a la Dirección de Seguridad, aunque siempre adecuadas a las necesidades del momento. Corresponde a las personas que actúan como Responsables de la Seguridad de la Información proponer contenidos y convocar las sesiones ordinarias y extraordinarias de cada Comité de Seguridad.

6.3. Procedimientos de designación

Corresponde a la Dirección General de LA EMPRESA, en España, y a la Gerencia General, en Colombia, designar al personal que desempeñará los roles integrados en cada Dirección de Seguridad, a propuesta de la Dirección de Tecnología y Estandarización, de común acuerdo con quienes ejercen como Responsables de la Seguridad de la Información.

Corresponde a la Dirección de Tecnología y Estandarización designar a las personas delegadas indicadas en el apartado anterior, es decir, al resto de integrantes de los Comités de Seguridad de común acuerdo con las personas que actúan como Responsables de la Seguridad de la Información. Las propuestas de designación atenderán los siguientes criterios:

- Los de delegación y representación indicados en el apartado anterior.

- La idoneidad que indiquen los directores o directoras de las personas candidatas.

- La predisposición de las personas candidatas para ejercer las funciones correspondientes.

Las designaciones aprobadas quedarán formalizadas, para ambas sedes, en las condiciones que establezca un PGC-01. Control de documentos y registros, que será acorde a esta política y asegurará que se disponga de evidencias de esas designaciones. Estas evidencias detallarán con claridad el rol a desempeñar, la persona que lo desempeñará y la fecha en la que se asumen las funciones.

Las designaciones vigentes en la Sede España y las designaciones vigentes en la Sede Colombia quedarán disponibles para general conocimiento de toda la plantilla. Para ello se habilitarán al menos los siguientes puntos de acceso a las designaciones:

- Desde esta política, a través del enlace arriba indicado.

- En lugar destacado, en los puntos de entrada a la documentación del SGSI, en los espacios de Calidad y de Seguridad en Conocimiento.

- En lugar destacado, en el espacio de documentación del Comité de Seguridad en Conocimiento.

Las designaciones se revisarán al menos cada 2 años o cuando el puesto quede vacante.

6.4. Detalle de funciones y responsabilidades

En el Anexo 1 - Roles y Responsabilidades se detallan las funciones y responsabilidades de los diferentes roles relacionados con la seguridad de la información, acordes a lo ya indicado en esta política.

La Dirección General de LA EMPRESA faculta a la Dirección de Tecnología y Estandarización para aprobar ajustes en las funciones y responsabilidades indicadas en este anexo, siempre que:

- No contravengan los criterios establecidos en esta política.

- Se orienten a mejor atender las necesidades de seguridad en LA EMPRESA, y aseguren la coordinación de la seguridad en las sedes a través de sus correspondientes Direcciones de Seguridad.

- El personal implicado en los cambios esté informado, y ratifique su aceptación, en las condiciones indicadas en el apartado 6.2.

- Los cambios en documentos y registros se atengan al PGC-01. Control de documentos y registros, ya indicado.

Con el propósito de minimizar riesgos derivados de problemas de segregación de funciones, ese anexo también identificará las funciones incompatibles aplicables a los roles operativos de la empresa, especialmente los correspondientes al personal de las áreas de producción de LA EMPRESA. Se actualizarán de forma alineada a las mejoras aplicadas, de acuerdo con lo indicado en el apartado 9.

6.5. Revisión y aprobación de la política de seguridad de la información

Corresponde a la Dirección de Seguridad la revisión periódica de esta política, que será al menos anual. Esta revisión atenderá las propuestas de mejora que se reciban desde las distintas áreas de la empresa y, en especial, las que formule el Comité de Calidad.

Esta política y sus modificaciones, incluido su desarrollo sintetizado en el Manual de Seguridad al que se hace referencia en el apartado 9, se someterá a la aprobación de la Dirección General de LA EMPRESA, en España, y de la Gerencia General, en Colombia, a propuesta de la Dirección de Tecnología y Estandarización. Las sucesivas aprobaciones quedarán formalizadas en actas específicas en las condiciones que establezca un PGC-01. Control de documentos y registros, que será acorde a esta política.

6.6. Resolución de conflictos

Los conflictos que pudieran suscitarse durante la actividad de la Dirección de Seguridad o del Comité de Seguridad (conflictos de competencias, de planificación, o de cualquier otro tipo) se resolverán de forma natural entre sus integrantes, respetuosamente, evitando el conflicto entre las personas. Si no llegaran a resolverse adecuadamente se elevarán por cualquiera de las personas afectadas para decisión superior:

- De la Dirección de Tecnología y Estandarización

- Del Comité de Dirección, cuando a juicio de la Dirección de Tecnología y Estandarización la decisión a adoptar exceda sus competencias, ya sea por su envergadura, por las áreas de la empresa afectadas, o por cualquier otro motivo.

En caso de conflictos en la coordinación de la seguridad entre sedes, se procederá de forma análoga. Para conflictos no resueltos se elevarán las decisiones al Comité de Dirección Internacional.

7. Protección de datos personales

LA EMPRESA trata datos personales.

La documentación relativa a la normativa de protección de datos personales, de aplicación en las sedes de España y de Colombia, al que tendrán acceso las personas afectadas. Recoge los tratamientos afectados y las responsabilidades correspondientes.

Todos los sistemas de información se ajustarán a las medidas de seguridad que sean requeridas por la normativa, según la naturaleza y finalidad de los datos personales que se traten y de acuerdo con el análisis de riesgos relativo a la protección de datos personales que se ha realizado.

En el caso de que las normativas aplicables en ambas sedes presenten discrepancia, se aplicarán las medidas de seguridad más garantistas.

8. Gestión de riesgos

Todos los sistemas sujetos a esta Política se someterán a un análisis de riesgos, evaluando las amenazas a las que están expuestos sus activos y el eventual impacto si se materializan. Este análisis se repetirá:

- regularmente, al menos una vez al año.

- cuando cambie la información manejada.

- cuando cambien los servicios prestados.

- cuando ocurra un incidente grave de seguridad.

- cuando se reporten vulnerabilidades graves.

Para armonizar los análisis de riesgos, la Dirección de Seguridad establecerá una valoración de referencia de los distintos tipos de información manejados y los diferentes servicios prestados sujetos al alcance y nivel de seguridad indicados en el apartado 2. Para ello:

- Se armonizará con el inventario de activos detallando su naturaleza, para cada uno de ellos, e identificando a sus responsables, es decir, la persona o personas que toma las decisiones relativas a cada activo.

- Se aplicarán las condiciones de valoración y categorización que establece el ENS, en las cinco dimensiones de seguridad que éste considera (Anexo 1 del ENS), más amplias, aunque compatibles con las consideradas en otras normas certificables.

- Se informará al Comité de Seguridad, que aportará sus consideraciones armonizadas con los responsables de los distintos activos.

- Los cambios relevantes se comunicarán al Comité de Dirección de LA EMPRESA a través de canales ordinarios o extraordinarios.

9. Desarrollo de la política de seguridad de la información y mejora continua

9.1. Aspectos generales. Integración con el Sistema Corporativo de Gestión y Mejora Continua

Esta Política de Seguridad de la Información se desarrollará por medio de otras políticas de seguridad que afronten aspectos específicos, también denominadas normativas de seguridad. Dichas políticas de seguridad estarán a disposición de todas las personas de la organización que necesiten conocerlas, en particular para aquellas que administren los sistemas de información y comunicaciones. Cuando proceda, la aplicación de las políticas se plasmará en procedimientos igualmente documentados.

El desarrollo de esta política se sintetizará en un Manual de Seguridad de la Información que identificará las políticas específicas que aplican a determinados perfiles, y los procedimientos asociados que correspondan. Se considerará un procedimiento específico relativo al control de documentos y registros corporativo; este documento establecerá criterios de gestión y de integración en el Sistema de Corporativo de LA EMPRESA, convenciones a efectos de homogeneidad y los criterios de control del sistema documental del SGSI.

El SGSI integrará con el Sistema Corporativo de Gestión todos los aspectos comunes de gestión en LA EMPRESA, focalizando su atención en las necesidades de seguridad:

- las que establece el marco normativo (apartado 5)

- las que establecen los esquemas de seguridad para su certificación.

- las requeridas por LA EMPRESA.

9.2. Mejora Continua

La Dirección de LA EMPRESA mantiene un largo compromiso con la calidad de los productos y servicios que ofrece a sus clientes y, para lograrlo, mantiene un compromiso firme con la MEJORA CONTINUA en las distintas áreas de actividad. La actividad en materia de seguridad de información seguirá los mismos criterios y, dado su carácter transversal, se coordinará con el resto de las actividades. En especial, el desarrollo de esta política considerará necesidades de seguridad en las más recientes transformaciones orientadas a la mejora de la calidad percibida por los clientes:

- La INNOVACIÓN TECNOLÓGICA, renovando la tecnología que sustenta los productos, incluidos los aspectos de diseño en cuanto a usabilidad y accesibilidad, integrados con la atención a las necesidades de seguridad de la información y de protección de datos de carácter personal.

- La AUTOMATIZACIÓN del ciclo de vida de los productos UNIVERSITAS XXI, ampliando la implantación y evolución del paradigma DevOps (Development & Operations) hacia el paradigma DevSecOps, integrando la seguridad de la información en todas las fases del ciclo de vida.

- La AGILIDAD en los servicios prestados a clientes tanto por los equipos de desarrollo de software como por los servicios de operaciones, que se consolida con la implantación del framework SAFe®, Scaled Agile Framework Enterprise.

La mejora continua se plasmará en un plan de mejora de la seguridad, debidamente priorizado atendiendo a la gestión de riesgos, que se irá acometiendo en función de las necesidades y los recursos disponibles. Corresponde a la Dirección de Tecnología y Estandarización supervisar la redacción, mantenimiento y ejecución de este plan aplicando criterios consensuados en el Comité de Dirección de LA EMPRESA, articulándolo a través de la Dirección de Seguridad.

Se prestará especial atención a mejorar las condiciones de segregación de funciones, concretando las recomendaciones aplicables, especialmente cuando resulten necesarias ante los cambios organizativos que requiera LA EMPRESA.

9.3. Continuidad de Negocio

El SGSI, concebido como subsistema del Sistema Corporativo de Gestión (SCG), está igualmente alineado con el Sistema de Gestión de Continuidad de Negocio (SGCN), que también forma parte del SCG.

El desarrollo del SGSI y del SGCN tendrán presentes los siguientes principios:

- El SGSI delega en el SGCN los aspectos normativos relativos a continuidad de negocio, en el contexto del marco normativo indicado el apartado 5.

- El SGCN atiende preferentemente la gestión de la dimensión de disponibilidad de los activos implicados. No obstante, sus planes de recuperación considerarán la restauración de medidas de seguridad correspondientes a todas las dimensiones de seguridad. Este principio forma parte, igualmente, de la Política de Continuidad de Negocio.

- El desarrollo de las políticas y procedimientos específicos del SGSI, considerarán los aspectos básicos de coordinación entre ambos subsistemas.

- La coordinación indicada se realizará entre los máximos responsables del SGSI, según el apartado 6, y a los responsables de SGCN que considera su política.

10. Obligaciones del personal

Todas las personas de LA EMPRESA tienen la obligación de conocer y cumplir esta Política de Seguridad de la Información y el resto de políticas de seguridad que les aplican (normativa de seguridad), siendo responsabilidad del Comité de Seguridad de la Información disponer los medios necesarios para que la información llegue a las personas afectadas.

Asimismo atenderán actividades de concienciación en materia de seguridad de la información al menos una vez al año. Preferentemente se establecerá un programa de concienciación continua con este propósito, que atenderá en particular a las personas de nueva incorporación.

Las personas con responsabilidad en el uso, operación o administración de sistemas TIC recibirán formación para el manejo seguro de los sistemas en la medida en que la necesiten para realizar su trabajo. La formación será obligatoria antes de asumir una responsabilidad, tanto si es su primera asignación como si se trata de un cambio de puesto de trabajo o de responsabilidades en el mismo.

La Dirección de Seguridad coordinará el cumplimiento de estos preceptos con el Área de Recursos Humanos y con la Secretaría General. Se atenderán especialmente las necesidades de formación de forma acorde al compromiso de LA EMPRESA para el desarrollo profesional de su personal, y para ello aplicarán los correspondientes procedimientos.

11. Incumplimientos

El personal de LA EMPRESA queda sujeto al Código de Conducta. A efectos de seguridad de la información, la Dirección de Seguridad colaborará con el Órgano de Cumplimiento Normativo (OCN) en lo relativo a la adecuada aplicación de los preceptos de seguridad señalados en el propio código, en la presente Política o en las normas o procedimientos que de la misma se derivan.

En el supuesto de que una persona obligada no observe alguno de esos preceptos, será de aplicación el régimen disciplinario que establece dicho código, sin perjuicio de que ambos órganos, de común acuerdo y con el visto bueno del Comité de Dirección, desarrollen aspectos específicos del régimen disciplinario en lo relativo a seguridad acordes a las necesidades de LA EMPRESA. En todo caso se aplicarán los criterios generales que establece el Código de Conducta y, de forma especial, el principio de proporcionalidad de las eventuales sanciones a que hubiere lugar. No es competencia de la Dirección de Seguridad aplicar sanciones, sino el promover el cumplimiento de dichas normas, identificar eventuales incumplimientos e investigarlos, articular apercibimientos a las personas infractoras en los casos leves y, en los graves, trasladarlos al OCN y/o al Área de Recursos Humanos según sus respectivas competencias.

El Código de conducta no presenta diferencias en materia de seguridad entre las sedes de LA EMPRESA sujetas en a esta Política. No obstante, para facilidad de personal obligado, se detallan a continuación enlaces independientes a los contenidos que también atienden a otras consideraciones normativas.

- Código de conducta. Sede España

- Código de conducta. Sede Colombia

12. Terceras partes

Cuando LA EMPRESA presta servicios a otros organismos o maneje información de otros organismos, se les hará partícipes de esta Política de Seguridad de la Información, se establecerán los canales de reporte y coordinación de los respectivos Comités de Seguridad de la Información y se establecerán procedimientos de actuación para la reacción ante incidentes de seguridad.

Cuando LA EMPRESA utilice los servicios de terceras partes o les ceda información, se les hará partícipes de esta Política de Seguridad de la Información y de las políticas de seguridad que ataña a dichos servicios o información. Dicha tercera parte quedará sujeta a las obligaciones establecidas en las políticas, pudiendo desarrollar sus propios procedimientos operativos para satisfacerlas. Se establecerán procedimientos específicos de reporte y resolución de incidencias. Se garantizará que el personal de terceras entidades está adecuadamente concienciado en materia de seguridad, al menos al mismo nivel que el establecido en este Política.

Cuando algún aspecto de la Política no pueda ser satisfecho por una tercera parte según se requiere en los párrafos anteriores, se requerirá un informe de quien ejerce como Responsable de Seguridad de la Información en el que se precise los riesgos en que se incurre y la forma de tratarlos. Se requerirá la aprobación de este informe por las personas que actúan como responsables de la información y los servicios afectados antes de seguir adelante.

13. Validación y gestión de documento

Este documento es responsabilidad de quien ejerce como Responsable de Seguridad de la Información. Al menos una vez al año, debe verificar el documento y actualizarlo si procede, actuando en nombre de la Dirección de Seguridad.

El responsable indicado dará instrucciones para que las nuevas ediciones se publiquen en la web corporativa, por motivos de transparencia, para facilitar su conocimiento por las partes interesadas.

Santos Pavón de Paula

DIRECTOR GENERAL

Edición enero de 2024